Hacker có công cụ "bẻ gãy" xác thực 2 lớp, người dùng hết sức cẩn thận

Kẻ tấn công có thể nhận được mã OTP thông qua bot và sử dụng nó để truy cập trái phép vào tài khoản của nạn nhân.

Hãng bảo mật Kaspersky vừa phát hiện ra các hình thức tấn công giả mạo (phishing) được tội phạm mạng sử dụng để vượt xác thực hai yếu tố (2FA). Mặc dù 2FA được nhiều trang web áp dụng rộng rãi và các tổ chức bắt buộc thực hiện, nhưng những kẻ tấn công mạng đã thay đổi hình thức tấn công mạng tinh vi bằng cách kết hợp phishing với bot OTP để đánh lừa người dùng và truy cập trái phép vào tài khoản của họ.

Xác thực hai yếu tố (2FA) đã trở thành tính năng bảo mật tiêu chuẩn trong an ninh mạng. Hình thức này yêu cầu người dùng xác minh danh tính của họ bằng một bước xác thực thứ hai, thường là mật khẩu dùng một lần (OTP) được gửi qua tin nhắn SMS, email hoặc ứng dụng xác thực. Lớp bảo mật bổ sung này nhằm mục đích bảo vệ tài khoản của người dùng ngay cả khi mật khẩu của họ bị đánh cắp.

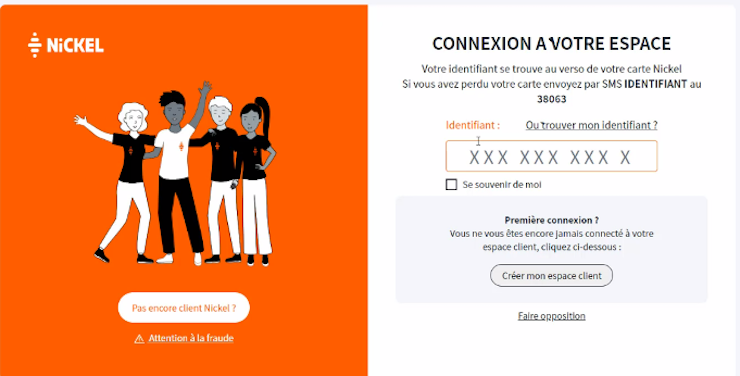

Một trang web giả mạo được thiết kế tương tự như trang đăng nhập ngân hàng trực tuyến.

Bot OTP là một công cụ tinh vi được kẻ lừa đảo sử dụng để ngăn chặn mã OTP thông qua hình thức tấn công phi kỹ thuật. Theo đó, kẻ tấn công thường cố gắng lấy cắp thông tin đăng nhập của nạn nhân bằng các phương thức như phishing hoặc khai thác lỗ hổng dữ liệu để đánh cắp thông tin.

Sau đó, chúng đăng nhập vào tài khoản của nạn nhân, kích hoạt việc gửi mã OTP đến điện thoại của nạn nhân. Kế đến, bot OTP sẽ tự động gọi đến nạn nhân, mạo danh là nhân viên của một tổ chức đáng tin cậy, sử dụng kịch bản hội thoại được lập trình sẵn để thuyết phục nạn nhân tiết lộ mã OTP. Cuối cùng, kẻ tấn công nhận được mã OTP thông qua bot và sử dụng nó để truy cập trái phép vào tài khoản của nạn nhân.

Theo Kaspersky, kẻ lừa đảo thường ưu tiên sử dụng cuộc gọi thoại hơn tin nhắn vì nạn nhân có xu hướng phản hồi nhanh hơn khi áp dụng hình thức này. Theo đó, bot OTP sẽ mô phỏng giọng điệu và sự khẩn trương của con người trong cuộc gọi, qua đó tạo cảm giác đáng tin cậy và tính thuyết phục.

Bot OTP có thể đánh cắp khóa xác thực hai yếu tố của người dùng các dịch vụ Internet.

Kẻ lừa đảo điều khiển các bot OTP thông qua các công cụ điều khiển trực tuyến đặc biệt hoặc các nền tảng nhắn tin như Telegram. Kẻ tấn công có thể tùy chỉnh tính năng của bot để mạo danh các tổ chức, sử dụng đa ngôn ngữ và thậm chí chọn tông giọng nam hoặc nữ. Ngoài ra, các tùy chọn nâng cao còn bao gồm giả mạo số điện thoại (spoofing) với mục đích khiến cho số điện thoại người gọi hiển thị giống như từ một tổ chức hợp pháp nhằm đánh lừa nạn nhân một cách tinh vi.

Để sử dụng bot OTP, kẻ lừa đảo cần đánh cắp thông tin đăng nhập của nạn nhân trước. Chúng thường sử dụng các trang web phishing được thiết kế giống hệt với các trang đăng nhập hợp pháp của ngân hàng, dịch vụ email hoặc các tài khoản trực tuyến khác. Khi nạn nhân nhập tên đăng nhập và mật khẩu của họ, kẻ lừa đảo sẽ tự động thu thập thông tin này ngay lập tức.

Nghiên cứu của Kaspersky cho thấy rõ tác động của các cuộc tấn công phishing và bot OTP. Trong khoảng thời gian từ ngày 1/3 - 31/5/2024, các giải pháp bảo mật của Kaspersky đã ngăn chặn được 653.088 lượt truy cập vào các trang web được tạo ra bởi bộ công cụ phishing nhắm vào các ngân hàng. Cũng trong khoảng thời gian đó, Kaspersky đã phát hiện 4.721 trang web phishing do các bộ công cụ tạo ra nhằm mục đích vượt qua xác thực hai yếu tố theo thời gian thực.

Để phòng tránh những trò lừa đảo tinh vi này, Kaspersky khuyến nghị:

- Tránh nhấp vào các liên kết trong tin nhắn email đáng ngờ. Nếu người dùng cần đăng nhập tài khoản của mình vào một tổ chức bất kỳ, hãy nhập chính xác địa chỉ trang web đó hoặc sử dụng dấu trang đã lưu (bookmark).

- Hãy đảm bảo địa chỉ website chính xác và không có lỗi đánh máy. Bạn có thể sử dụng công cụ để kiểm tra thông tin đăng ký website. Nếu website mới được đăng ký gần đây, khả năng cao đây là trang web lừa đảo.

- Không bao giờ cung cấp mã OTP qua điện thoại, bất kể người gọi có vẻ thuyết phục đến mức nào. Các ngân hàng và tổ chức uy tín khác không bao giờ yêu cầu người dùng đọc hoặc nhập mã OTP qua điện thoại để xác minh danh tính.

Đó là một trong 5 tình huống lừa đảo trực tuyến vừa được Cục An toàn thông tin (thuộc Bộ Thông tin và Truyền thông) phát cảnh báo tới người dùng Internet.

Nguồn: [Link nguồn]