Hacker mã hóa dữ liệu: Trả tiền chuộc hoặc bị công khai dữ liệu lên mạng

Nhóm tin tặc đứng sau mã độc tống tiền Maze sẵn sàng làm lộ dữ liệu của những nạn nhân từ chối trả tiền chuộc.

Một nghiên cứu trong giai đoạn dịch COVID-19 cho thấy, cứ 10 người ở Đông Nam Á thì gần 8 người làm việc ở nhà. Số giờ lướt web trung bình của người dùng tại khu vực Đông Nam Á tăng thêm khoảng 2 - 5 giờ mỗi ngày so với 8 giờ như trước đây. Ngoài ra, 47% số người được khảo sát đã chuyển việc thực hiện thanh toán và các giao dịch ngân hàng sang môi trường trực tuyến.

Công nghệ và World Wide Web đang nổi lên như là những công cụ mạnh mẽ mà mọi người đều có thể sử dụng để vượt qua giai đoạn COVID-19 này. Tuy nhiên, mức độ phụ thuộc cao hơn vào mạng internet mở ra nhiều lỗ hổng bảo mật mà tội phạm mạng có thể khai thác.

Ông Vitaly Kamluk - Giám đốc Nhóm Nghiên cứu và Phân tích Toàn cầu (GReAT) khu vực APAC của Kaspersky cho biết: “Năm 2020 không giống với bất kỳ năm nào khác. Năm nay không chỉ là thời gian diễn ra những thay đổi, mà bản thân nó cũng tạo ra nhiều đổi thay, như trong cách thức chúng ta đi lại, mua sắm, tương tác với nhau. Mô hình về mối đe dọa bảo mật máy tính đã thay đổi kể từ khi bắt đầu đại dịch COVID-19”.

Mã độc tống tiền có chủ đích tại khu vực Đông Nam Á được Kaspersky phát hiện trong năm 2020.

Trong một buổi họp báo qua mạng với một số phóng viên tại khu vực Đông Nam Á, ông Kamluk đã chia sẻ về cách thức được tội phạm mạng lợi dụng để bổ sung mã độc tống tiền sao cho nạn nhân phải trả tiền chuộc. Ông còn khẳng định về sự hiện diện của các nhóm mã độc tống tiền hàng đầu tại khu vực nhằm vào các ngành sau: Doanh nghiệp nhà nước, hàng không vũ trụ và kỹ thuật, sản xuất và mua bán thép tấm, các công ty đồ uống, các sản phẩm từ dầu cọ, dịch vụ khách sạn và lưu trú, các dịch vụ công nghệ thông tin.

Trong số các dòng mã độc tống tiền khét tiếng, mã độc tống tiền Maze là một trong số mã độc tống tiền đầu tiên thực hiện những chiến dịch như vậy. Nhóm tin tặc đứng sau mã độc tống tiền Maze đã làm lộ dữ liệu của những nạn nhân từ chối trả tiền chuộc - không chỉ một lần. Chúng làm lộ 700MB dữ liệu nội bộ trên mạng ở thời điểm tháng 11/2019 và còn cảnh báo thêm rằng, số tài liệu đã công bố mới chỉ bằng 10% lượng dữ liệu mà chúng đã đánh cắp.

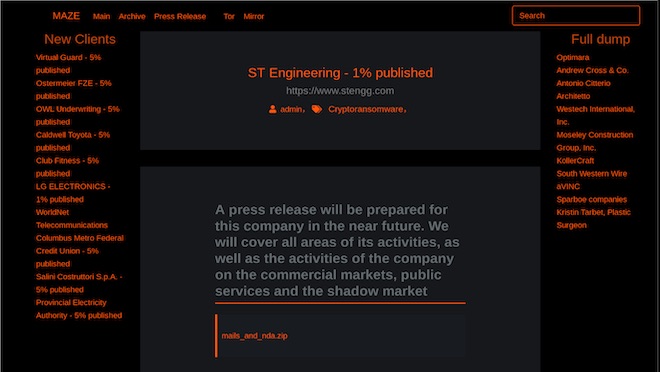

Ngoài vụ việc đó, nhóm tin tặc này còn xây dựng một website trong đó chúng tiết lộ danh tính của các nạn nhân cũng như thông tin chi tiết về vụ tấn công - ngày lây nhiễm, lượng dữ liệu bị đánh cắp, tên máy chủ,... Tuy nhiên, vào tháng 1/2020, nhóm tin tặc này đã bị kiện bởi một công ty sản xuất cáp, dẫn đến việc trang web Maze bị đánh sập.

Trang web của mã độc tống tiền Maze.

"Quy trình tấn công được sử dụng bởi nhóm tin tặc này rất đơn giản. Chúng sẽ xâm nhập vào hệ thống, tìm kiếm những dữ liệu nhạy cảm nhất và sau đó tải những dữ liệu đó lên môi trường lưu trữ điện toán đám mây. Sau đó, những dữ liệu nhạy cảm này được mã hóa bằng thuật toán RSA. Tin tặc sẽ đòi một khoản tiền chuộc tương ứng với quy mô của công ty và lượng dữ liệu bị đánh cắp. Cuối cùng, nhóm tin tặc này công bố thông tin chi tiết trên blog của chúng", Kaspersky mô tả.

Để luôn được bảo vệ an toàn trước những mối đe dọa, Kaspersky khuyến nghị:

Luôn đi trước tin tặc: Thực hiện các bản sao dữ liệu, mô phỏng các vụ tấn công, chuẩn bị kế hoạch hành động để khôi phục sau thảm họa.

Triển khai công nghệ cảm biến ở mọi nơi: Giám sát hoạt động phần mềm trên thiết bị đầu cuối, ghi nhận lưu lượng, kiểm tra tính toàn vẹn của phần cứng.

Không bao giờ đáp ứng yêu cầu của tội phạm: Đừng đơn độc chiến đấu. Hãy liên hệ cơ quan thực thi pháp luật, CERT, nhà cung cấp giải pháp bảo mật như là Kaspersky.

Đào tạo nhân viên làm việc từ xa: Điều tra pháp lý kỹ thuật số, phân tích mã độc cơ bản, quản lý khủng hoảng về quan hệ công chúng.

Biết rõ kẻ thù: Có thể xác định mã độc mới còn chưa được phát hiện trong môi trường tại chỗ bằng Kaspersky Threat Attribution Engine.

325.000 tệp độc hại mới mỗi ngày đang được xử lý để đảm bảo người dùng internet được bảo vệ, đồng thời tạo...

Nguồn: [Link nguồn]